本文概述

坏人先评估你的数据中心安全漏洞!

在当前的数字时代, 我们听到的许多新闻之一就是网络攻击。它打乱了业务, 损害了声誉, 并使最终用户感到恐慌。

你如何确保你的网络基础结构能够缓解网络攻击?

那些日子不复存在了, 你只能依靠年度或季度渗透测试结果。在当前时代, 你需要一个自动违规攻击模拟(BAS), 连续资产扫描以及保护措施。

借助以下工具, 你可以模拟对数据中心的实际攻击, 从而可以查看结果并采取措施。最好的部分是一些工具, 可让你自动执行操作。

准备为更糟糕的事情做准备吗?

Infection Monkey

在Cloud中运行你的应用程序?使用Infection Monkey测试你在Google Cloud, AWS, Azure或场所上运行的基础架构。

Infection Monkey是一个开源工具, 可以安装在Windows, Debian和Docker上。

你可以对凭据盗窃, 配置错误, 资产受损等运行自动攻击模拟。其中一些值得一提的功能。

- 非侵入式攻击模拟, 因此不会影响你的网络运营

- 全面的审计报告, 并附有切实可行的建议以加强Web服务器或其他基础架构

- 低CPU和内存占用

- 可视化网络和攻击者地图

如果你是CISO或来自安全团队, 那么你将喜欢这份报告。它是免费的, 因此请立即尝试。

Threatcare

Threatcare是一种有效的工具, 可以在几分钟内验证控制力, 识别潜在威胁并提供见解。

它是一个跨平台应用程序, 可以在Windows或Linux的Cloud或场所环境中安装。 Threatcare模拟了黑客如何攻击你的基础架构, 因此你知道安全控件的位置。你可能会对某些功能感兴趣。

- 具备11种战术的MITER ATT&CK剧本

- 你可以创建自定义剧本

- 可行的报告

- 可扩展以满足业务增长需求

你可以从免费计划开始运行攻击模拟。

NeSSi2

NeSSi2是开源的, 由JIAC框架提供支持。 NeSSi代表网络安全模拟器, 因此你可以猜测它的作用。它主要侧重于测试入侵检测算法, 网络分析, 基于配置文件的自动攻击等。

它需要Java SE 7和MySQL来设置和运行。

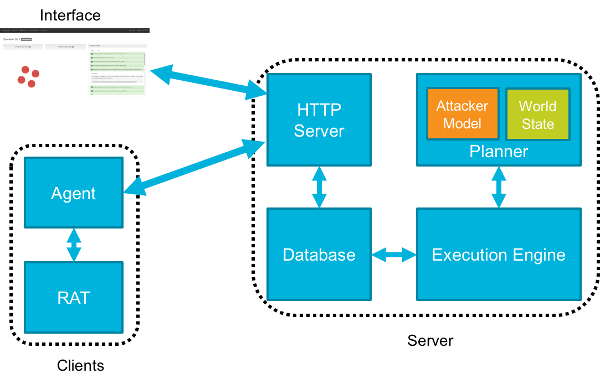

CALDERA

对手仿真工具。 CALDERA仅支持Windows域网络。

它利用ATT&CK模型来测试和复制行为。

另外, 你也可以尝试Uber的Metta。

Foreseeti

foreuriti的securiCAD使你可以虚拟攻击基础架构, 以评估和管理风险敞口。它以三个简单的概念工作。

- 创建模型–添加你要测试的所有内容(服务器, 路由器, 防火墙, 服务等)

- 模拟攻击–了解系统是否以及何时中断

- 风险报告–根据模拟数据, 将生成可操作的报告, 你可以实施该报告以降低总体风险

securiCAD是企业就绪的解决方案, 并且具有功能有限的社区版。值得尝试看看它是如何工作的。

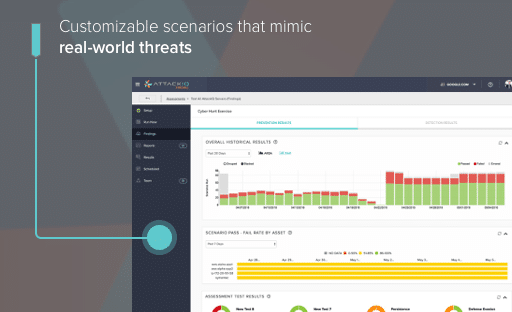

AttackIQ

AttackIQ是流行的安全验证可扩展平台之一, 可增强你的数据中心安全性。它是一种防御系统, 可帮助安全运营工程师行使红队的职责。

该平台与至关重要的框架MITER ATT&CK集成在一起。其他一些功能是。

- 由AttackIQ研究团队和行业安全领导者提供支持

- 自定义攻击场景以模拟现实世界中的威胁

- 自动执行攻击并接收持续的安全状态报告

- 轻量级代理商

- 在主操作系统上运行并与现有基础架构很好地集成

他们提供了两个星期的免费试用以试用其平台。尝试看看你的基础架构状况如何。

SCYTHE

了解你的组织在安全风险方面所处的位置。 Scythe平台拥有功能强大且易于使用的工作流程, 可以创建和发起现实世界的网络威胁活动。借助数据, 你可以实时分析安全端点。

Scythe是作为SaaS模型或本地提供的。无论你是红色, 蓝色还是紫色的团队, 它都适合所有人。

如果你有兴趣学习红队活动, 请查看此在线课程。

XM Cyber

XM Cyber提供自动高级持续威胁(APT)模拟解决方案。保持攻击者的领先地位。

你可以选择目标来运行和设置持续的攻击, 并接收优先级的修复报告。有关该工具的一些要点。

- 根据需要定制攻击场景

- 可视化攻击路径

- 最新的攻击方法

- 最佳做法和政策建议

总结

管理组织的IT安全风险具有挑战性, 我希望以上工具能够帮助你实施世界一流的控制措施, 以降低风险敞口。列出的大多数工具都提供免费试用, 因此, 最好的办法是尝试看看它们如何工作并适合你喜欢的工具。

srcmini

srcmini

评论前必须登录!

注册