本文概述

使用Detectify安全漏洞扫描程序在Web应用程序中查找安全漏洞的分步指南。

TrustWave测试的应用程序中有97%易受一种或多种安全风险的影响。

这篇博客文章与Detectify合作。

如果不及时补救, Web应用程序漏洞可能会给公司造成业务和声誉损失。

可悲的事实是, 大多数网站在大多数时间都是脆弱的。白帽安全公司(White Hat Security)的一份有趣的报告显示, 每个行业平均修复该漏洞的时间。

如何确保你知道Web应用程序中的已知和未知漏洞?

有许多基于云的安全扫描程序可以帮助你。在本文中, 我将讨论最有前途的SaaS平台之一-Detectify。

Detectify与你的开发流程集成在一起, 可以在早期阶段(临时/非生产环境)发现安全风险, 因此你可以在上线之前减轻风险。

开发集成只是众多出色功能之一, 如果没有暂存环境, 则可以选择集成。

Detectify使用内置的搜寻器来爬行你的网站, 并根据Web应用程序中使用的技术优化测试。

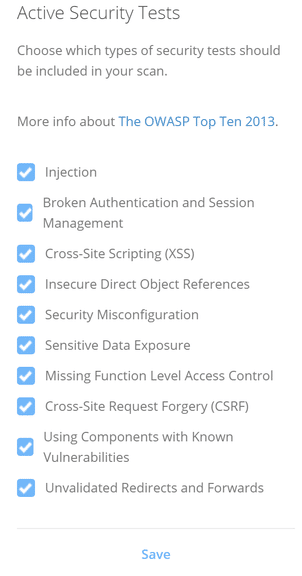

进行爬网后, 将对你的网站进行500多个漏洞的测试, 其中包括OWASP排名前10位的漏洞, 并为你提供每个发现的可行报告。

检测功能

一些值得一提的功能是:

报告–你可以将扫描结果导出为摘要或完整报告。你可以选择导出为PDF, JSON或Trello。你还可以按OWASP的前10名查看报告;如果你的目标是仅解决OWASP的发现, 那么这将很方便。

集成–你可以使用Detectify API与你的应用程序或以下应用程序集成。

- Slack, Pager Duty, Hipchat –立即收到通知

- JIRA –为调查结果创造问题

- Trello –在Trello板中获得结果

- Zapier-自动化工作流程

大量测试–如前所述, 它检查了500多个漏洞, 其中一些是:

- SQL / Blind / WPML / NoSQL SQL注入

- 跨站点脚本(XSS)

- 跨站点伪造请求(CSRF)

- 远程/本地文件包含

- SQL错误

- 未加密的登录会话

- 信息泄漏

- 电子邮件欺骗

- 电子邮件/用户枚举

- 会话中断

- XPATH

- 恶意软件

不要一个人做任何事情-邀请你的团队表演并分享结果

自定义测试–每个应用程序都是唯一的, 因此如有必要, 你可以放置自定义cookie /用户代理/标题, 更改测试行为以及从其他设备进行。

持续安全更新–该工具会定期更新, 以确保覆盖并测试了所有最新漏洞。例如, 就在上周, 已更新了10多个新测试。

CMS安全性–如果你正在运行博客, 信息网站, 电子商务, 那么很可能将使用WordPress, Joomla, Drupal, Magento等CMS, 而且好消息是它们已包含在安全测试中。

Detectify将执行CMS特定测试, 以确保你的网站不会受到在线威胁的威胁。

扫描受保护页面–浏览登录背后的页面

Detectify入门

Detectify提供14天的免费试用期(无需信用卡)。接下来, 我将创建一个试用帐户并在我的网站上执行安全测试。

- 填写试用帐户创建页面上的信息, 然后单击继续。

- 你会收到一封电子邮件确认, 以验证该帐户

- 单击”验证电子邮件以开始使用”, 你将被重定向到带有”欢迎浏览”屏幕的仪表板。

- 你可能有兴趣浏览分步指南或观看视频, 但现在, 我将关闭窗口。

至此, 你已经创建了帐户, 并准备添加网站以运行扫描。在仪表板上, 你将看到一个菜单”范围和目标”, 然后单击该菜单。

有两种添加范围(URL)的方法。

- 手动-手动输入网址

- 自动–使用Google Analytics(分析)导入网址

选择一个你喜欢的。我将通过Google Analytics(分析)进行导入。

- 点击”使用Google Analytics(分析)”并验证你的Google帐户, 以检索URL信息。添加后, 你应该会看到URL信息。

这说明你已将URL添加到Detectify, 并且只要准备好就可以运行按需扫描或计划每天, 每周或每月运行它。

运行安全扫描

现在很有趣!

- 让我们转到仪表板, 然后单击刚刚添加的URL。

- 点击右下角的”开始扫描”

它将按照以下七个步骤开始扫描, 你应该看到每个状态

- 开始

- 信息收集

- 爬行

- 指纹识别

- 信息分析

- 运作方式

- 定案

运行完全扫描将需要一些时间(根据网站大小, 大约需要3-4个小时)。你可以关闭浏览器, 扫描完成后将通过电子邮件收到通知。

花了大约3.5个小时来完成对Geek Flare的扫描, 我明白了。

你可以单击电子邮件或登录到仪表板以查看报告。

探索检测报告

报告是网站所有者或安全分析师想要的。这很重要, 因为你将需要修复报告中看到的结果。

登录仪表板时, 你将看到你的网站列表。

你可以查看上次扫描的日期和时间, 一些发现以及总体得分。

- 红色图标–高

- 黄色图标–中

- 蓝色图标–低

高严重性很危险, 应始终首先解决你的优先级。

让我们看一下详细的报告。从仪表板上单击网站, 它将带你进入概述页面。

在”威胁评分”下, 你有两个选择。你可以在线查看发现或将其导出为PDF。

我将报告以PDF格式导出, 共351页, 内容详尽。

一个在线发现的快速示例, 你可以展开它们以查看详细信息。

每个结果都以清晰且可能的建议进行了解释, 因此, 如果你是安全分析师, 则可以使用它。报告应为你提供足够的信息来修复它们。

OWASP前10个报告–如果你仅对OWASP前10个安全项目报告感兴趣, 则可以在左侧导航栏的”报告”下查看它们。

因此, 继续研究该报告, 以了解需要解决的问题。修复发现后, 你可以再次运行扫描以进行验证。

探索检测设置

根据要求, 你可能需要一些有用的设置。

在设置>>基本下

请求限制–如果你想让Detectify限制每秒对你的网站的请求数量, 则可以在此处自定义。默认情况下, 它是禁用的。

子域–你可以指示”检测”不发现要扫描的子域。默认情况下启用。

设置定期扫描–更改计划以每天, 每周或每月运行安全扫描。默认情况下, 它配置为每周运行。

在设置>>高级下

自定义Cookie和标头-为测试提供你的自定义Cookie和标头

从移动设备扫描–你可以从其他用户代理运行扫描。如果你想像移动用户, 自定义客户端等进行测试, 则很有用。

禁用特定测试–不想测试某些特定的安全项目?你可以从此处禁用它。

交给你…

如果你真的想从黑客的角度寻找安全漏洞, 请尝试”检测”。你可以创建一个试用帐户来浏览功能。

srcmini

srcmini

评论前必须登录!

注册